In collaborazione con Barracuda Networks, vi proponiamo un percorso in tre puntate all’interno della cybersecurity: un vero ABC della sicurezza operativa

Il passaggio al lavoro remoto avvenuto nel 2020 ha amplificato l’importanza delle app web e molte organizzazioni hanno dovuto reagire rapidamente per aggiornare i servizi web esistenti, esporre su Internet le applicazioni più vecchie o implementare nuove applicazioni web. Queste nuove applicazioni sono state costruite rapidamente usando API e software open source e, ancora una volta, la sicurezza è stata posta in secondo piano rispetto alla gestione del business.

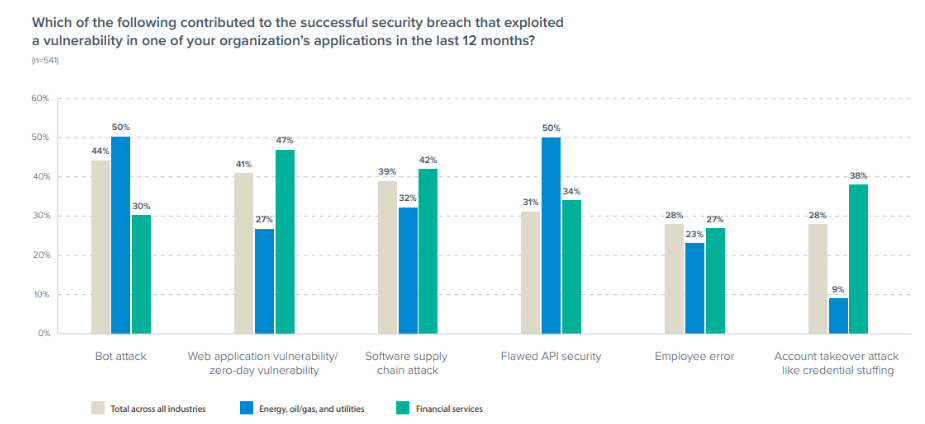

Negli anni passati, le minacce alle applicazioni si sono moltiplicate e sono emersi nuovi e più pericolosi vettori di attacco: i vettori a più rapida diffusione sono ora le vulnerabilità API, i bot automatizzati e gli attacchi lato client. Gli utenti intervistati per l’indagine realizzata da Barracuda The state of application security in 2021 hanno indicato gli attacchi per mezzo di bot, le vulnerabilità delle applicazioni web, gli attacchi alla supply chain software e la scarsa sicurezza delle API come le ragioni principali di violazioni della sicurezza nella loro organizzazione.

Il numero di vulnerabilità e violazioni attribuibili alle API e agli attacchi lato client è cresciuto esponenzialmente e alcune di queste violazioni, come nei casi di T-Mobile e British Airways hanno fatto scalpore. Gli attacchi lato client, conosciuti anche come attacchi supply chain, sono stati scoperti nel 2018 e battezzati Magecart in quanto indirizzati prevalentemente ai negozi online basati su Magento. Gli hacker hanno dapprima identificato JavaScript di terze parti utilizzati diffusamente nelle pagine di checkout, poi hanno modificato questi file sorgente inserendo il codice che sottraeva i numeri delle carte di credito. Quando l’utente caricava la pagina, veniva caricato il JavaScript “cattivo” che sottraeva le credenziali dell’utente.

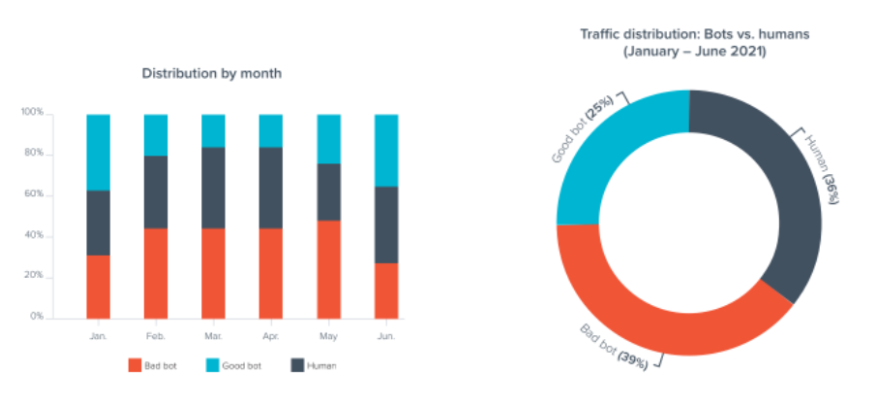

Gli attacchi bot hanno colpito le aziende in altro modo. Ad esempio, un attacco significativo è l’acquisto automatico di articoli in edizioni limitate per la rivendita. Conosciuti come attacchi di scalping (bagarinaggio), portano alla carenza di prodotti per i veri clienti, come nel caso della penuria di PlayStation 5. Da tempo i bot sono usati per lanciare una varietà di attacchi, i più pericolosi dei quali sono l’account takeover e gli attacchi DDoS.

Barracuda ha analizzato questi tre vettori di attacco – vulnerabilità API, bot, attacchi lato client – e il modo in cui le organizzazioni possono colmare le lacune nella sicurezza applicativa e proteggersi da queste minacce.

A come API security

Per molti anni, le API sono state usate soprattutto nel backend delle applicazioni aziendali per effettuare le comunicazioni tra macchina e macchina. Oggi, le API sono ovunque e alla base di molte delle applicazioni che usiamo quotidianamente. La maggior parte delle applicazioni web e mobili che usiamo per lavoro e nel tempo libero per funzionare usano le API. Sono al centro di tutto, alimentano le moderne piattaforme digitali e rendono possibile la trasformazione digitale.

Le organizzazioni hanno abbracciato lo sviluppo di applicazioni “API first” perché questo metodo permette loro di innovare ed entrare sul mercato molto rapidamente. Le API, quando usate con pratiche agili e DevOps, consentono una rapida distribuzione e permettono agli sviluppatori di costruire e lanciare velocemente nuove funzionalità per le applicazioni web e mobili. Col diffondersi dell’utilizzo, le API sono diventate la base di servizi critici per le applicazioni e il loro accesso a dati critici è cresciuto esponenzialmente.

La diffusione delle API e del loro accesso a dati critici le ha rese un obiettivo importante per gli hacker. Le API sono costruite per l’automazione e ciò rende la ricerca e lo sfruttamento di quelle non sicure un’attività molto profittevole. Gli attacchi automatizzati rendono la sottrazione di dati da parte degli hacker più semplice e rapida che con un’applicazione web. Le applicazioni basate sulle API, inoltre, codificano la loro logica sull’applicazione stessa, al contrario delle applicazioni tradizionali in cui questa logica è nascosta nel server di backend. Ciò significa che un hacker può agevolmente riconoscere il traffico applicativo e identificare gli endpoint delle API per attaccarli.

Il fatto che le API siano un target importante per gli hacker è confermato dal report BugCrowd PriorityOne del 2021, secondo il quale le vulnerabilità API sono raddoppiate in un solo anno. Queste vulnerabilità sono destinate a crescere rapidamente e diventare uno dei principali vettori per la violazione delle applicazioni nei prossimi anni.

Le vulnerabilità API sono raddoppiate in un anno.

Cosa dicono i professionisti della sicurezza

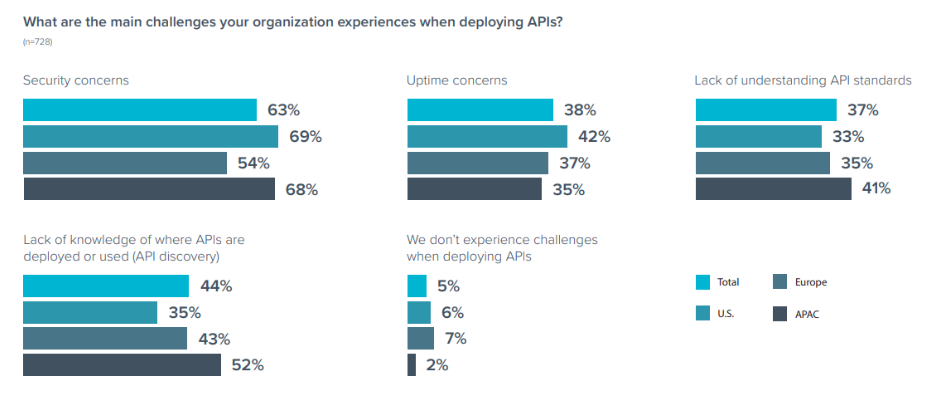

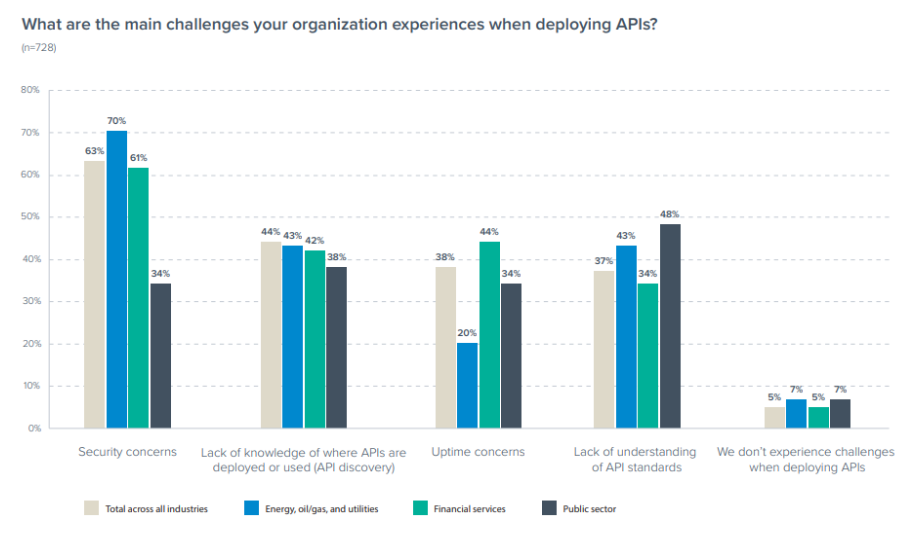

In considerazione del grosso impatto che una violazione API può avere, non sorprende che la sicurezza delle API sia una delle maggiori preoccupazioni per chi si occupa di sicurezza. Nella recente indagine svolta da Barracuda coinvolgendo i professionisti della sicurezza applicativa, è stato chiesto quali fossero i problemi principali legati al deployment delle API e la sicurezza è risultata al primo posto. Ciò è ulteriormente confermato dal fatto che l’Open Web Application Security Project (OWASP) ha rilasciato il documento API Security Top 10, contenente una lista delle vulnerabilità e dei rischi per la sicurezza delle API.

I risultati dell’indagine rivelano che i settori dell’energia, petrolio, gas e utility sono quelli con una maggiore probabilità di essere colpiti a causa della vulnerabilità delle API. Di questi settori si parla soprattutto per gli attacchi ransomware mirati e per gli attacchi IoT, ma le API – molte delle quali esposte – sono costantemente sotto attacco. Anche gli intervistati impegnati nel settore dei servizi finanziari, un settore in cui le API sono essenziali per le transazioni automatiche, hanno indicato le violazioni API come le principali cause di violazione.

La pubblica amministrazione sembra essere invece il settore in cui è meno probabile incontrare problemi legati all’implementazione delle API. È interessante notare che per chi lavora in questo settore il primo problema è la “scarsa comprensione degli standard API”, mentre la sicurezza è ben distanziata al terzo posto, a differenza di tutti gli altri settori che universalmente considerano la sicurezza delle API il principale problema. Energia, petrolio, gas, utility e manifatturiero sono ai primi posti.

Non sorprende che gli intervistati nel settore dei servizi finanziari siano quelli più preoccupati per l’uptime. Gli intervistati del settore energia, petrolio, gas e utility sono i meno preoccupati per la compliance con gli standard, il che è in qualche misura preoccupante, dato che la conformità con gli standard nella costruzione delle API permette una maggiore sicurezza.