Nel blog del suo team di Security Research, Apple ha annunciato quello che la società di Cupertino descrive come il più significativo aggiornamento della sicurezza crittografica nella storia di iMessage con l’introduzione di PQ3, un innovativo protocollo crittografico post-quantistico che avanza lo stato dell’arte della messaggistica sicura end-to-end.

Grazie a una crittografia resistente ai compromessi e a difese estese contro attacchi quantistici anche molto sofisticati, PQ3 è il primo protocollo di messaggistica a raggiungere quello è definito Livello 3 di sicurezza, fornendo protezioni di protocollo che superano quelle di tutte le altre app di messaggistica ampiamente diffuse, afferma Apple. Secondo l’azienda, PQ3 ha le proprietà di sicurezza più forti di qualsiasi altro protocollo di messaggistica su scala mondiale.

Quando iMessage è stata lanciata nel 2011, è stata la prima app di messaggistica ampiamente disponibile a fornire la crittografia end-to-end per impostazione predefinita, e nel corso degli anni Apple ha migliorato significativamente la sua crittografia. Di recente, nel 2019, l’azienda ha rafforzato il protocollo crittografico di iMessage passando dalla crittografia RSA alla crittografia a curva ellittica (ECC) e proteggendo le chiavi di crittografia sul dispositivo con Secure Enclave, rendendole molto più difficili da estrarre da un dispositivo anche per gli avversari più sofisticati. Quell’aggiornamento del protocollo si è spinto oltre con un ulteriore livello di difesa: un meccanismo di rekey periodico per garantire l’autoguarigione crittografica anche nel caso estremamente improbabile che una chiave venga compromessa.

Storicamente, le piattaforme di messaggistica hanno utilizzato la crittografia classica a chiave pubblica, come RSA, le firme Elliptic Curve e lo scambio di chiavi Diffie-Hellman, per stabilire connessioni cifrate end-to-end sicure tra i dispositivi. Tutti questi algoritmi – sottolinea Apple – si basano su difficili problemi matematici che per lungo tempo sono stati considerati troppo impegnativi da risolvere per i computer, anche tenendo conto della legge di Moore. Tuttavia, l’ascesa dell’informatica quantistica minaccia di cambiare l’equazione.

Un computer quantistico sufficientemente potente potrebbe risolvere questi problemi matematici classici in modi fondamentalmente diversi e quindi – in teoria – farlo abbastanza velocemente da minacciare la sicurezza delle comunicazioni criptate end-to-end.

Sebbene i computer quantistici con questa capacità non esistano ancora, gli aggressori dotati di ottime risorse possono già prepararsi al loro possibile arrivo sfruttando la forte diminuzione dei costi di archiviazione dei dati moderni. La premessa è semplice: questi aggressori possono raccogliere grandi quantità di dati crittografati di oggi e archiviarli per riferimenti futuri. Anche se oggi non possono decifrare nessuno di questi dati, possono conservarli fino a quando non acquisiranno un computer quantistico in grado di decifrarli in futuro, uno scenario di attacco noto come Harvest Now, Decrypt Later (Raccogliere ora, decriptare dopo).

Per mitigare i rischi derivanti dai futuri computer quantistici, la comunità crittografica ha lavorato sulla crittografia post-quantistica (PQC): nuovi algoritmi a chiave pubblica che forniscono gli elementi costitutivi per protocolli sicuri dal punto di vista quantistico, ma che non richiedono un computer quantistico per essere eseguiti, ovvero protocolli che possono essere eseguiti sui computer classici, non quantistici, che utilizziamo oggi, ma che rimarranno sicuri dalle minacce note poste dai futuri quantum computer.

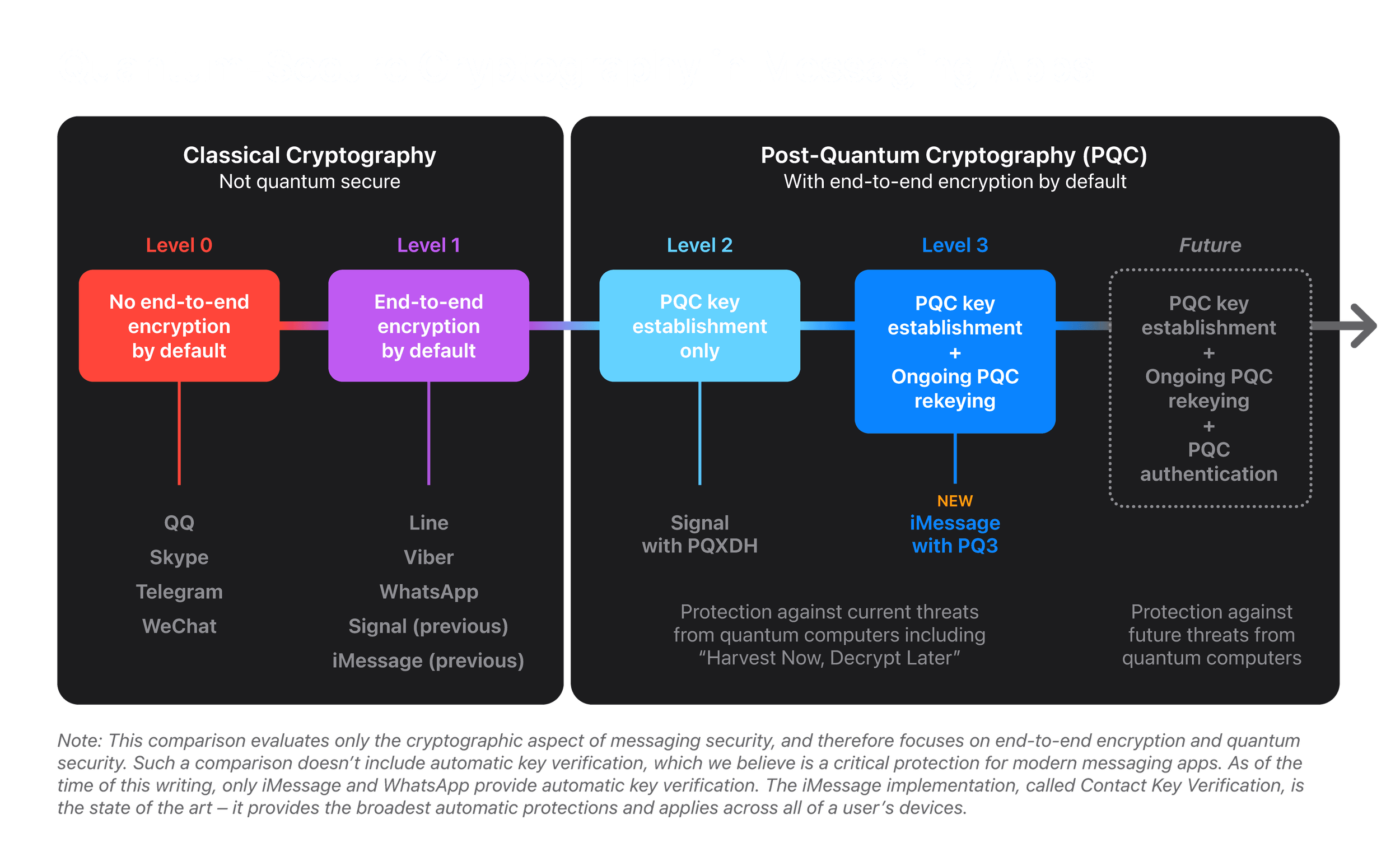

Nello schema descrittivo presentato da Apple, la maggior parte delle app di messaggistica esistenti rientra nel livello 0 di proprietà di sicurezza – nessuna crittografia end-to-end per impostazione predefinita e nessuna sicurezza quantistica – o nel livello 1 – con crittografia end-to-end per impostazione predefinita, ma senza sicurezza quantistica. Qualche mese fa, Signal ha aggiunto il supporto per il protocollo PQXDH, diventando la prima app di messaggistica su larga scala a introdurre la sicurezza post-quantistica nella creazione iniziale della chiave. Si tratta – mette in evidenza Apple – di un passo gradito e fondamentale che, secondo la scala della società di Cupertino, ha elevato Signal dal livello 1 al livello 2 di sicurezza.

Nello schema descrittivo presentato da Apple, la maggior parte delle app di messaggistica esistenti rientra nel livello 0 di proprietà di sicurezza – nessuna crittografia end-to-end per impostazione predefinita e nessuna sicurezza quantistica – o nel livello 1 – con crittografia end-to-end per impostazione predefinita, ma senza sicurezza quantistica. Qualche mese fa, Signal ha aggiunto il supporto per il protocollo PQXDH, diventando la prima app di messaggistica su larga scala a introdurre la sicurezza post-quantistica nella creazione iniziale della chiave. Si tratta – mette in evidenza Apple – di un passo gradito e fondamentale che, secondo la scala della società di Cupertino, ha elevato Signal dal livello 1 al livello 2 di sicurezza.

Al livello 2, l’applicazione della crittografia post-quantistica si limita alla creazione della chiave iniziale, garantendo la sicurezza quantistica solo se il materiale della conversation key non viene mai compromesso. Ma i sofisticati avversari di oggi sono già incentivati a compromettere le chiavi di crittografia, perché così facendo hanno la possibilità di decifrare i messaggi protetti da tali chiavi finché queste non cambiano. Per proteggere al meglio la messaggistica crittografata end-to-end, le chiavi post-quantistiche devono cambiare su base continua per porre un limite massimo alla quantità di conversazione che può essere esposta da una singola compromissione della chiave point-in-time, sia oggi che con i futuri computer quantistici. Pertanto, Apple ritiene che i protocolli di messaggistica debbano spingersi oltre e raggiungere il livello di sicurezza 3, in cui la crittografia post-quantistica viene utilizzata per proteggere sia la creazione della chiave iniziale che lo scambio di messaggi in corso, con la possibilità di ripristinare rapidamente e automaticamente la sicurezza crittografica di una conversazione anche se una determinata chiave viene compromessa.

iMessage raggiunge questo obiettivo con un nuovo protocollo crittografico che Apple chiama PQ3, che offre la protezione più forte contro gli attacchi quantistici e diventa – dal punto di vista dell’azienda – l’unico servizio di messaggistica ampiamente disponibile a raggiungere il livello 3 di sicurezza. Il supporto per il PQ3 inizierà a diffondersi con le versioni pubbliche di iOS 17.4, iPadOS 17.4, macOS 14.4 e watchOS 10.4, ed è già presente nelle relative anteprime per sviluppatori e versioni beta. Le conversazioni di iMessage tra dispositivi che supportano il PQ3 passano automaticamente al protocollo di crittografia post-quantistica. Man mano che Apple acquisisce esperienza operativa con il PQ3 sulla vasta scala globale di iMessage, quest’anno sostituirà completamente il protocollo esistente in tutte le conversazioni supportate, annuncia l‘azienda.

Nel blog Apple Security Research, l’azienda illustra in modo approfondito i dettagli di progettazione e funzionamento del nuovo protocollo.