Come è noto, l’autenticazione a due fattori è, ad oggi, uno dei sistemi di protezione più sicuri che gli utenti hanno a disposizione per proteggere i loro account.

È un metodo che si basa sull’utilizzo congiunto di due metodi di autenticazione individuali: sfrutta, ad esempio, un ID, una password, una OTP o un codice ricevuto via mail o SMS, o via app.

Check Point Software Technologies, tuttavia, ha messo ora in evidenza come di recente sia stato reso pubblico un metodo efficace per aggirare l’autenticazione a due fattori. Una rivelazione preoccupante, soprattutto perché sembra ancora non esserci una soluzione.

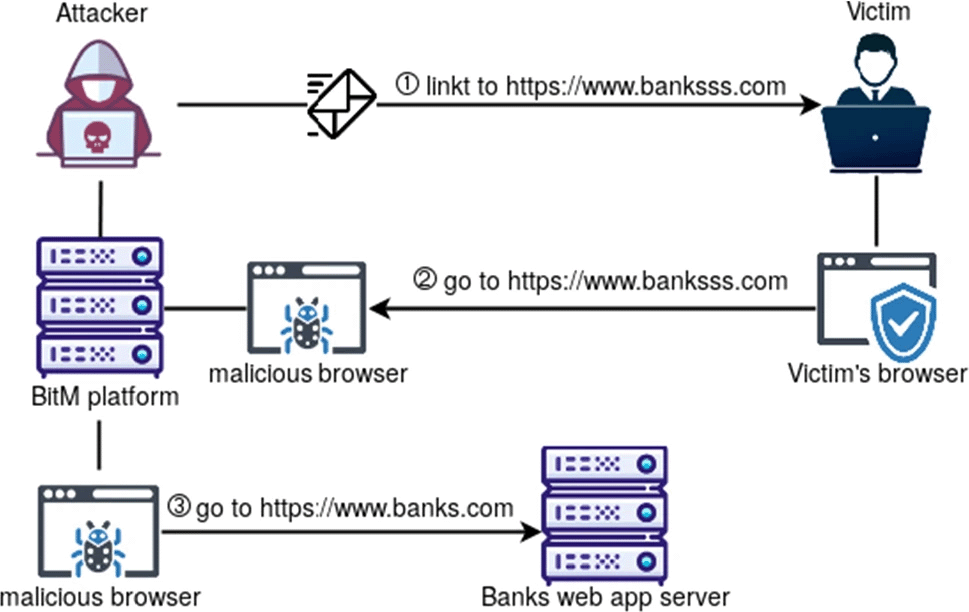

Il metodo è stato scoperto quasi un anno fa da dei ricercatori italianidell’Università del Salento, i quali hanno dimostrato il funzionamento di un attacco chiamato Browser-in-the-Middle (BitM).

Purtroppo – sottolinea Check Point Software –, nonostante la condivisione della scoperta a giganti come Mozilla, Google e Apple, l’attacco BitM parrebbe ancora funzionare.

A distanza di un anno – mette ancora in evidenza Check Point Software –, l’attacco è stato poi rivendicato da un hacker malevolo, noto come mr.d0x. Poche settimane fa l’hacker avrebbe testato il metodo dimostrandone il funzionamento, nonostante la scoperta fosse di 10 mesi prima.

David Gubiani, Regional Director SE EMEA Southern di Check Point Software Technologies, ha dichiarato: “Questa nuova tipologia di attacco è preoccupante. L’attacco BitM, Browser-in-the-Middle è potenzialmente devastante, perché offre agli hacker un ampio ventaglio di azioni che possono essere utilizzate a discapito di un utente ignaro.

La sua caratteristica principale è che non serve installare un malware sui dispositivi degli utenti per accedere agli account sensibili. Possiamo definire l’attacco BitM, come l’evoluzione del Man-in-the-Middle (MitM), uno degli attacchi più noti e preoccupanti in ambito cybersecurity.

Un attacco BitM potrebbe essere avviato da tecniche di phishing e in alcuni casi accoppiato al famoso attacco Man-in-the-Browser (MitB). Vettori per questo attacco potrebbero essere il phishing o lo smishing (phishing via SMS). Lo smishing non è una nuova tecnica, ma le nostre ricerche mostrano che negli ultimi mesi è un fenomeno che sta crescendo a dismisura. Consigliamo dunque agli utenti di fare molta attenzione ai mittenti degli SMS e di controllarne la veridicità.

In questo caso il link all’interno potrebbe non essere dannoso, ma attraverso questo tipo di attacco l’hacker potrebbe spiare l’utente, vedere le credenziali di accesso ed eseguire ulteriori attività malevoli. Il consiglio è non usare il link fornito nella mail o nell’SMS, ma di collegarsi direttamente ai siti dei propri account”.