I laboratori di Trend Micro hanno scoperto e rendono nota una nuova truffa che ha preso di mira gli utenti di Instagram.

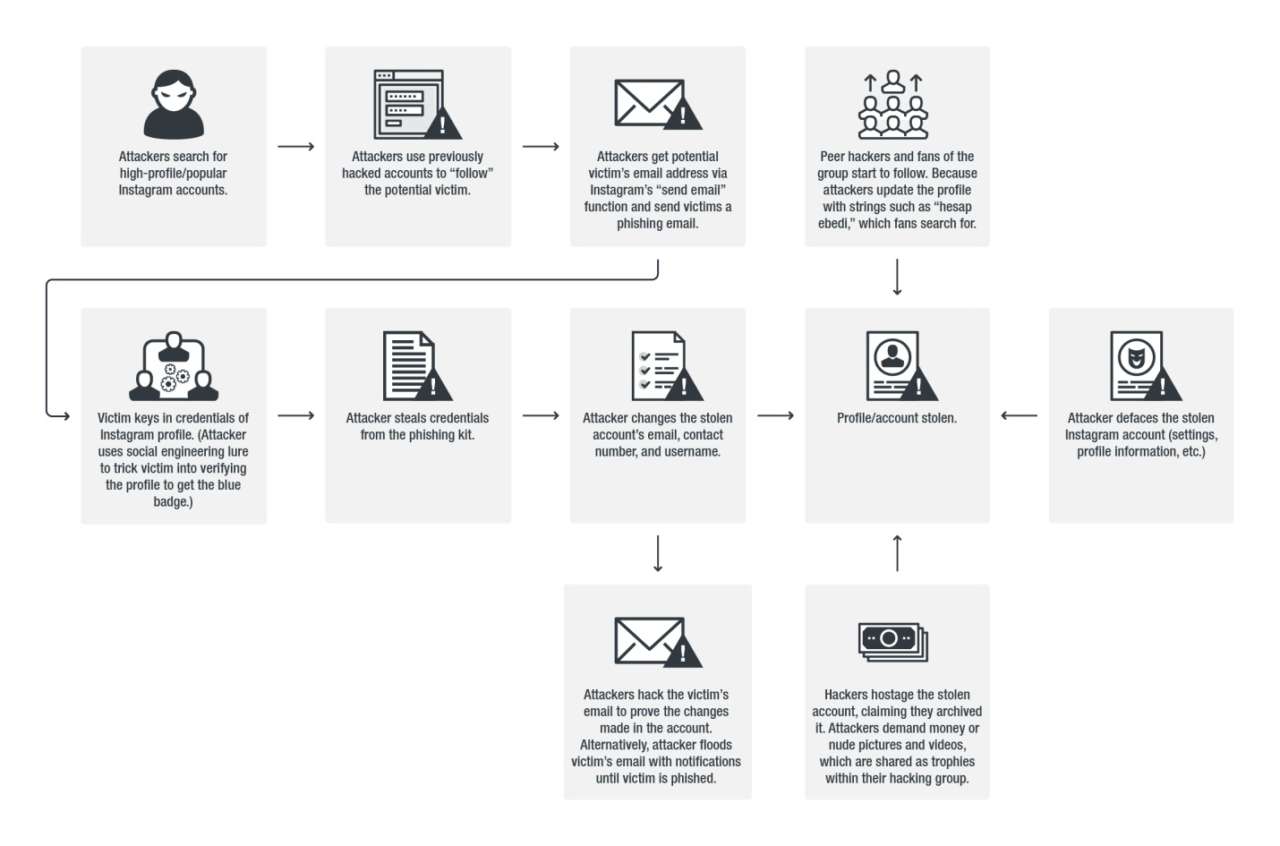

Un gruppo di cybercriminali si sta impossessando degli account delle vittime attraverso attacchi di phishing. Nonché boicottando il processo per la riattivazione dell’account. I cybercriminali sono in grado di tenere l’account rubato, anche se l’utente segue il processo di riattivazione.

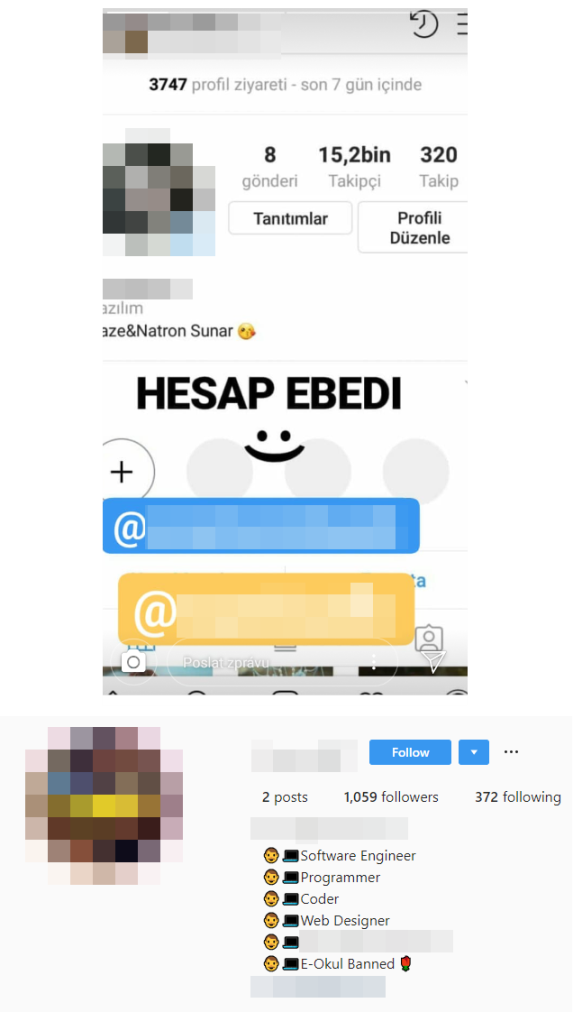

Al momento, evidenzia Trend Micro, gli account più bersagliati sono quelli con un numero di follower superiore ai 15.000. Ci sono stati casi di attori, cantanti, fotografi e influencer. Sono stati segnalati tentativi di estorsione: i cybercriminali avrebbero chiesto fotografie o video di nudità per restituire l’account.

Una volta entrati in possesso del profilo, i cybercriminali possono utilizzare tutto il materiale al suo interno. Quindi fotografie, storie, mail private e così via, oltre agli altri dati rilasciati nell’attacco di phishing.

Come avviene l’attacco

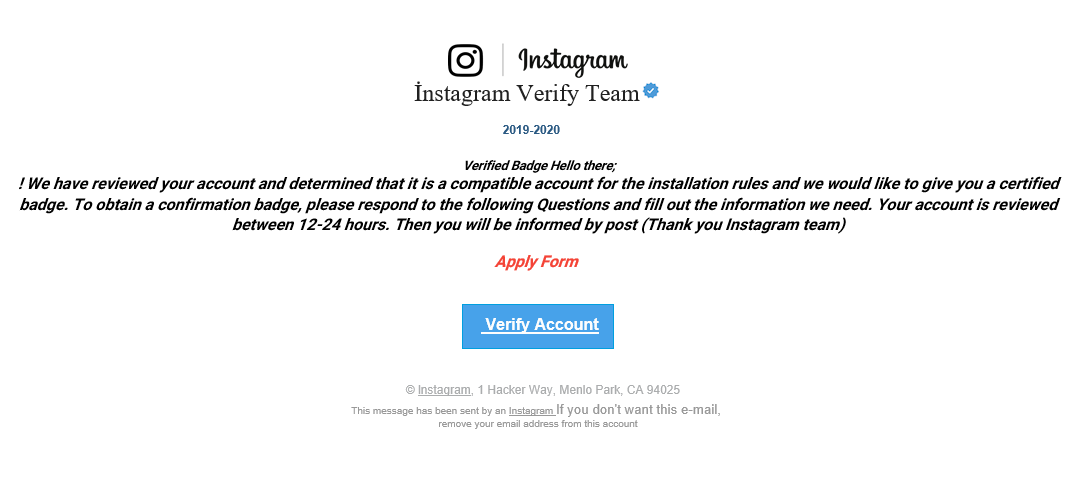

La compromissione dell’account inizia con una finta mail da Instagram. Questa chiede alla vittima di verificare l’account per ottenere il badge di verifica del social network. Attenzione: questo processo si attiva solo quando è l’utente a richiederlo e Instagram non richiede le credenziali per questa attività.

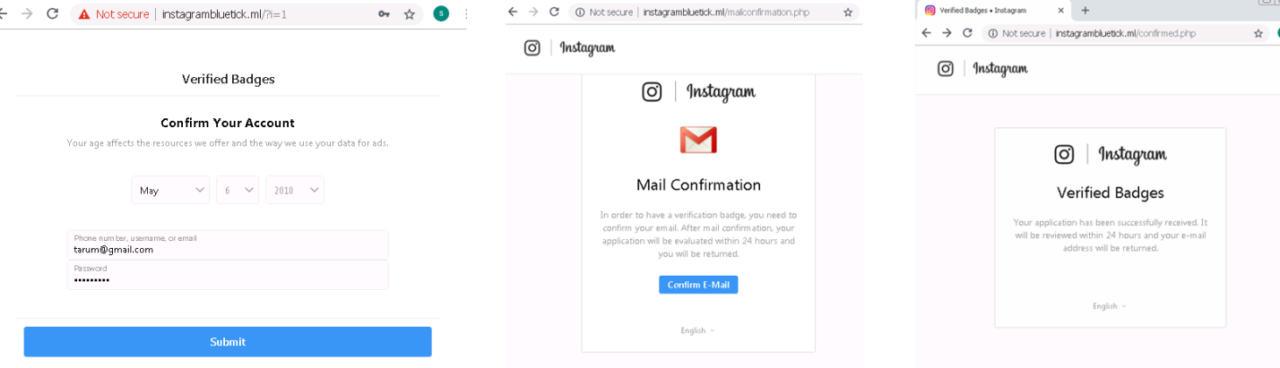

Una volta che l’utente ha cliccato sul pulsante di “Verifica Account”, viene condotto a una pagina di phishing che richiede i dati personali. Nel momento in cui l’attaccante ha accesso sia al profilo Instagram dell’utente che al suo indirizzo mail relativo all’account, può modificare le informazioni per il recupero dell’account rubato e impedire questo processo. Per rendere più credibile l’attacco, alla fine compare anche una notifica di badge ricevuto.

Il modus operandi degli hacker

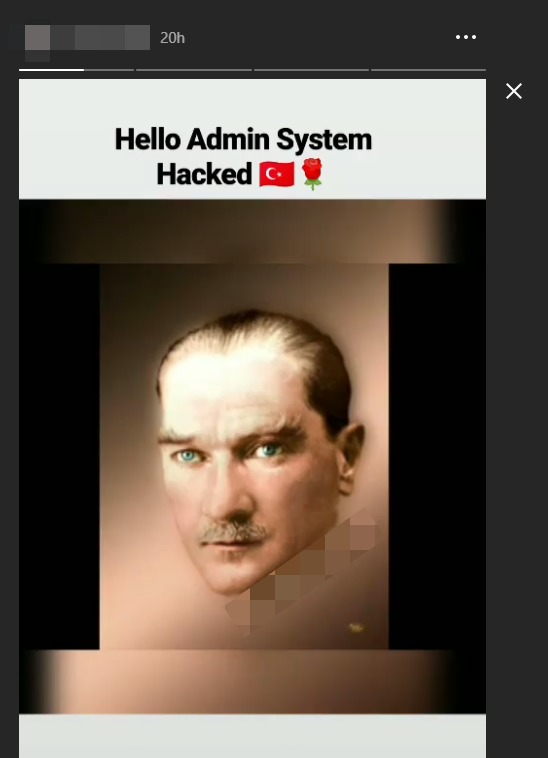

Trend Micro ha esaminato casi di vittime di attacco per conoscere i motivi degli hacker e il modo in cui operano. In un profilo Instagram, gli hacker hanno cambiato il nome utente in “natron_raze”, probabilmente per indicare che era stato violato. Anche l’email associata al profilo è stata immediatamente modificata.

Dopo qualche tempo, l’email dell’account è stata modificata di nuovo. Il trucco è di inondare la vittima con email di sicurezza di Instagram chiedendo se le modifiche fossero legittime. L’hacker potrebbe anche cercare di attirare l’attenzione dell’utente con il defacing del profilo.

Dopo che il profilo è stato compromesso, altri account lo hanno immediatamente seguito. Alcuni erano falsi profili, mentre gli altri erano profili precedentemente rubati o gli stessi hacker. Dopo un po’ di tempo, Trend Micro ha notato che l’hacker rimuoveva gli account compromessi dalle sue liste di follower. Ciò potrebbe essere probabilmente dovuto al fatto che l’hacker si era reso conto che il suo modus operandi veniva monitorato.

Minaccia hacker

In un caso, Trend Micro ha visto l’hacker minacciare di cancellare l’account o non restituire mai il profilo rubato. A meno che la vittima non pagasse un riscatto o non inviasse foto o video di nudi. L’hacker ha anche fatto sapere ad altri che aveva rubato un altro account.

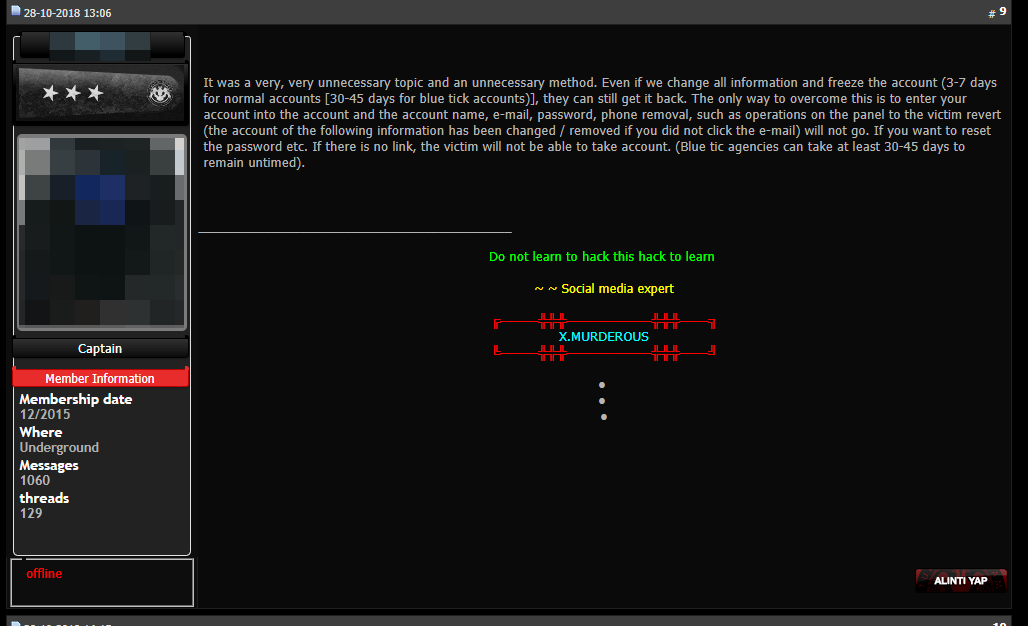

Trend Micro ha quindi cercato ulteriori informazioni su “Hesap Ebedi”, parole turche per “account” ed “eterno”, mostrate su un profilo violato. L’azienda ha trovato un forum di un gruppo di hacker che discute su come gestire gli account rubati in modo che i loro proprietari non possano riaverli. Anche con l’ausilio del processo di recupero dell’account di Instagram.

Trend Micro rende noto di aver contattato e condiviso tali scoperte con Facebook e Instagram. Tuttavia, l’azienda non aveva ancora ricevuto una risposta in merito, da parte dei social network.

Come difendersi dall’attacco all’account Instagram

Gli hacker in questi casi adescano le vittime e le convincono a divulgare informazioni personali con l’esca di ottenere un incentivo. Come, ad esempio, il badge blu del profilo verificato. L’imitazione delle email di Instagram ha anche fatto apparire legittime le email malevoli degli hacker.

Come prima linea di difesa personale, oltre ad affidarsi a soluzioni di security affidabili, Trend Micro consiglia di adottare alcuni accorgimenti.

- Guardare se il dominio del mittente della comunicazione è quello originale del social network.

- Chiedersi se il font utilizzato è normale o se c’è qualcosa di strano, come l’uso di screenshot invece di immagini vere.

- Stare attenti a eventuali errori di grammatica e punteggiatura.

- Ricordarsi che i social media non chiedono mai le credenziali al di fuori delle loro pagine di login.

Informazioni dettagliare sull’attacco sono disponibili sul blog Trend Micro, a questo link. Nella pagina, oltre ai dettagli, l’azienda condivide anche la lista aggiornata degli indirizzi Ip e degli Url collegati all’attacco di phishing.