I ricercatori di Eset, società specializzata in software e servizi di It securty per le imprese e gli utenti finali, hanno scoperto una vulnerabilità precedentemente sconosciuta nei chip WiFi utilizzati in molti dispositivi client, access point e router. Questa vulnerabilità è stata denominata Kr00k e ha numero di Common Vulnerabilities and Exposures CVE-2019-15126.

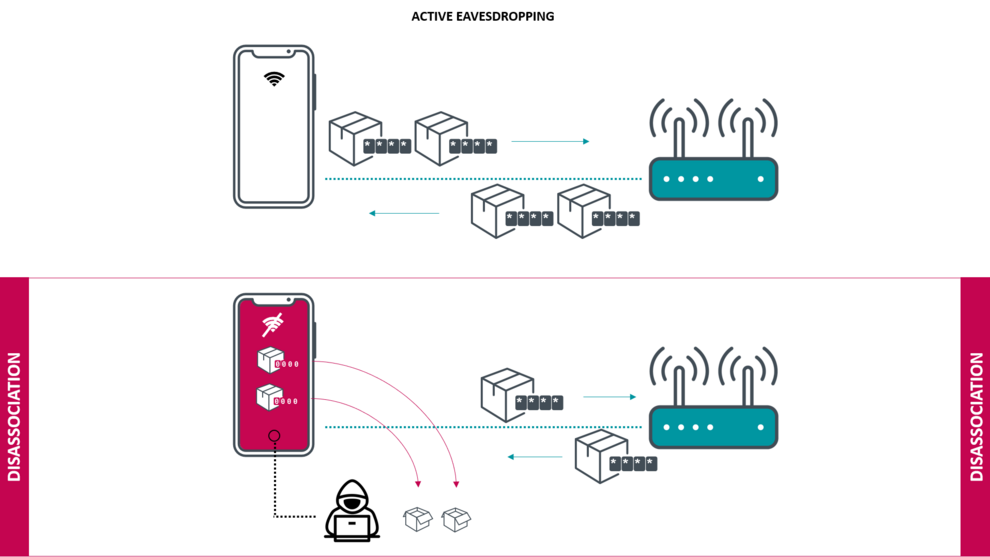

Gli esperti di cybersecurity di Eset Research hanno spiegato che Kr00k è una falla che fa sì che le comunicazioni di rete di un dispositivo vulnerabile vengano cifrate con una chiave di crittografia all-zero: in caso di attacco riuscito, ciò consente a un cyber-attacker di decifrare i pacchetti di rete wireless.

La scoperta di Kr00k, hanno sottolineato inoltre gli esperti, fa seguito alla precedente ricerca Eset sull’Amazon Echo, vulnerabile agli attacchi KRACK (Key Reinstallation Attack). Kr00k, spiega Eset, è legato a KRACK, ma è anche fondamentalmente diverso.

Durante l’indagine su KRACK, i ricercatori di Eset hanno identificato Kr00k come una delle cause alla base della “reinstallazione” di una chiave di crittografia all-zero, osservata nei test degli attacchi KRACK. Dopo questa ricerca, la maggior parte dei principali produttori di dispositivi ha rilasciato patch.

Kr00k è una vulnerabilità particolarmente pericolosa, perché ha coinvolto oltre un miliardo di dispositivi abilitati WiFi, secondo quella che Eset definisce addirittura una stima prudenziale.

La vulnerabilità Kr00k interessa tutti i dispositivi con chip WiFi Broadcom e Cypress che non hanno ricevuto una patch.

Si tratta dei chip WiFi più comunemente utilizzati nei dispositivi client odierni, e anche access point e router WiFi sono coinvolti, rendendo vulnerabili anche gli ambienti con dispositivi client patchati.

Eset ha informato di aver testato e confermato che tra i dispositivi vulnerabili c’erano device client di Amazon (Echo, Kindle), Apple (iPhone, iPad, MacBook), Google (Nexus), Samsung (Galaxy), Raspberry (Pi 3) e Xiaomi (Redmi), così come access point di Asus e Huawei.

Eset ha affermato di aver condiviso le proprie scoperte sulla vulnerabilità WiFi con i produttori di chip Broadcom e Cypress, che hanno successivamente rilasciato update al riguardo.

La società di It security ha anche collaborato con il consorzio Industry Consortium for Advancement of Security on the Internet (ICASI) per garantire che tutte le parti potenzialmente interessate fossero a conoscenza di Kr00k.

Secondo le informazioni ricevute (e rese note) da Eset, dovrebbero essere state ormai rilasciate patch per i dispositivi dei principali produttori.

Gli esperti di Eset consigliano agli utenti, per proteggersi dalla vulnerabilità WiFi, di assicurarsi di aver applicato gli ultimi aggiornamenti disponibili ai propri dispositivi compatibili con WiFi, inclusi smartphone, tablet, laptop, device IoT, nonché access point e router WiFi.

I produttore di dispositivi dovrebbero informarsi sulle patch disponibili per la vulnerabilità Kr00k direttamente con il produttore del chip.

Maggiori informazioni sulla vulnerabilità WiFi e un white paper sulla ricerca sono disponibili sul blog WeLiveSecurity di Eset.