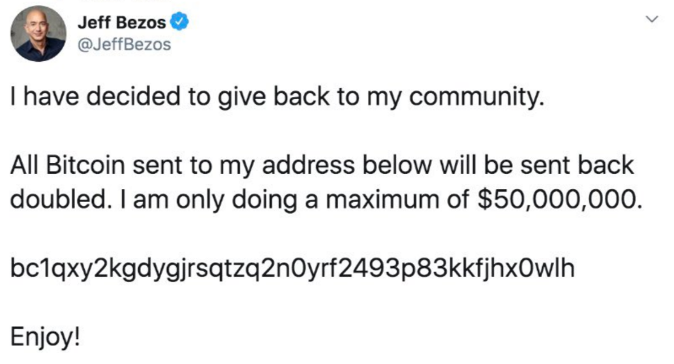

Ha fatto molto rumore a livello globale il recente incidente di sicurezza informatica subito da Twitter, che ha portato alla compromissione di numerosi account di alto livello e con milioni di follower: Joe Biden, Barak Obama, Jeff Bezos, Tim Cook e perfino la stessa Apple si sono trovati alle prese con una violazione contemporanea. I cybercriminali hanno sfruttato questo accesso per mettere in atto una truffa cercando di raccogliere bitcoin, sfruttando la popolarità dei soggetti hackerati.

Mentre scriviamo questo articolo Twitter non ha ancora fornito dettagli precisi, e a questo punto non è neppure detto che lo farà mai.

Rimangono aperte diverse ipotesi, ma la più accreditata pare essere quella relativa all’accesso a tool interni di Twitter in grado di permettere l’accesso e il reset di qualsiasi account.

Infatti, diverse delle vittime non hanno potuto cambiare immediatamente password o cancellare i messaggi fraudolenti dato che perfino la email di recupero era stata sostituita, e si è reso necessario l’intervento diretto del social network.

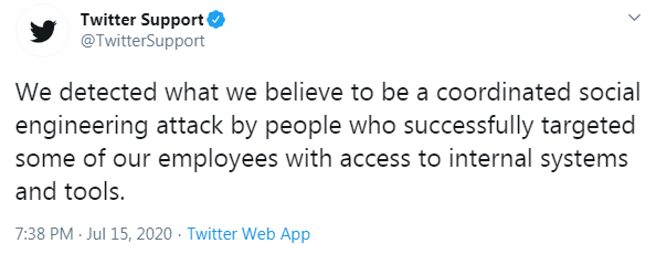

In assenza di dati certi e dei risultati di una vera indagine, non è chiaro come i criminali siano venuti in possesso di questo tool: potrebbe essere stato un preciso attacco tramite social engineering, o ancor più inquietante la possibilità che all’interno di Twitter esista almeno una persona “infedele” che ha attivamente collaborato con gli attaccanti.

Come ci ha ricordato David Gubiani, Regional Director Security Engineering Southern Europe di Check Point Software Technologies, non è la prima volta che la privacy degli utenti della piattaforma social viene compromessa dai suoi collaboratori, né è la prima volta che i collaboratori di Twitter sono responsabili di incidenti di sicurezza che hanno causato la divulgazione di dati sensibili.

L’account del CEO di Twitter Jack Dorsey è stato compromesso alcuni mesi fa dopo che il suo numero di telefono è stato acquisito in un attacco di scambio di SIM. L’anno scorso, due dipendenti sono stati accusati di aver abusato del loro accesso alle risorse interne di Twitter e di aver aiutato l’Arabia Saudita a spiare i dissidenti residenti all’estero.

Sebbene Twitter non abbia ancora condiviso tutti i dettagli di questo incidente, si può notare che cause diverse di fondo nei casi precedenti hanno portato a risultati simili. Che si tratti di dipendenti scontenti o di attacchi di social engineering su misura, il vero problema è la difficoltà di limitare l’accesso alle risorse interne ed evitare che diventino un unico punto di fallimento.

A livello globale, molto rimane da fare sulla consapevolezza e sulla cultura informatica di base: concordiamo appieno con Gubiani. Che si tratti di semplici dipendenti o figure dirigenziali, troppo spesso ci si basa sulla falsa convinzione che strumenti hardware e software di sicurezza informatica siano la risposta definitiva a tutte le minacce presenti nel web.

I dati dimostrano l’esatto contrario, e quasi sempre è proprio il fattore umano ad essere il vero punto debole del perimetro informatico di qualsiasi organizzazione.

Anche nel caso dell’attacco alla sicurezza informatica subito da Twitter, sarebbe stato sufficiente un livello adeguato di attenzione da parte dei follower per comprendere senza problemi che si trattava di una truffa e non di un messaggio ufficiale. I primi pericoli che corriamo derivano da scarsa comprensione degli strumenti informatici, basso livello di attenzione ed eccesso di fiducia.

Non è molto confortante scrivere queste parole e provare una sensazione di dejavu; il pensiero corre ad analoghe considerazioni fatte innumerevoli volte in passato.

Non rimane che auspicare che vengano fatti adeguati sforzi e investimenti per elevare il livello generale di cultura informatica: la /trasformazione-digitale/ avviene nelle persone, prima ancora che in strumenti e soluzioni.